У вас может быть много причин, которые побуждают вас взламывать чужие компьютеры. Конечно, взлом другого компьютера принесет вам пользу, если ваши исходные данные хороши.

В этот момент, может быть, вы начальник, вы обнаружили утечку конфиденциальных документов вашей компании. И вы хотите проверить компьютер сотрудника, чтобы узнать, не украл ли кто-то документы компании через компьютер. Вы должны выяснить правду об этой ситуации.

Но как без разрешения получить удаленный доступ к другому компьютеру? Есть более чем несколько способов, которыми можно воспользоваться. В данной статье будет подробно рассказано о том, как взломать компьютер в той же сети с помощью CMD. После этого мы также представим вам альтернативный способ. Теперь давайте познакомимся с каждым по отдельности.

Что такое CMD?

Командная строка - это базовое приложение командной строки, выполняющее роль интерпретатора командной строки.

В основном она была разработана для iOS/2, Windows CE и операционных систем на базе Windows NT, к которым относятся Windows 2000, XP, Windows 8 и Windows 10.

Он автоматизирует задачи с помощью различных скриптов и пакетных файлов, выполняет административные функции и решает многие вопросы, которые становятся проблемой для пользователя.

Кроме того, он используется для подачи различных команд системе, например, команд управления файлами, таких как копирование, удаление и т. д. Иногда его называют командной оболочкой или интерпретатором CMD, или даже его файлами.

Взлом другого компьютера с помощью CMD

Как получить доступ к другому компьютеру с помощью командной строки? Прежде чем вы узнаете, как использовать командную строку для взлома другого компьютера, вам придется настроить эту функцию на компьютерной системе объекта взлома.

Предварительно настройте удаленный рабочий стол

Для этого вам понадобится бизнес-версия или Pro-версия Windows. Обратите внимание на то, чтобы сначала необходимо получить доступ к компьютеру цели, включая доступ к учетной записи и паролю компьютера, если для использования вы выберете этот метод. Вот шаги по настройке удаленного рабочего стола на чьем-то компьютере.

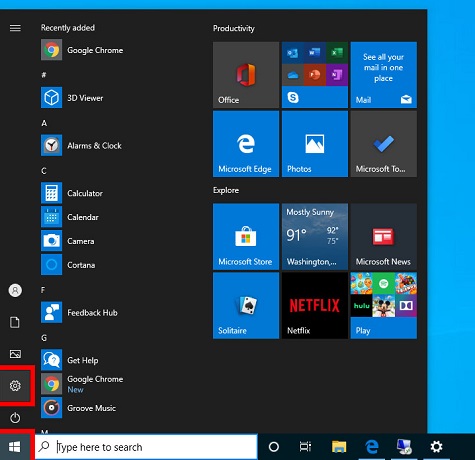

Шаг 1: С помощью кнопки Windows перейдите в меню «Пуск».

Шаг 2: Нажмите на значок шестеренки, который обозначает «Настройки».

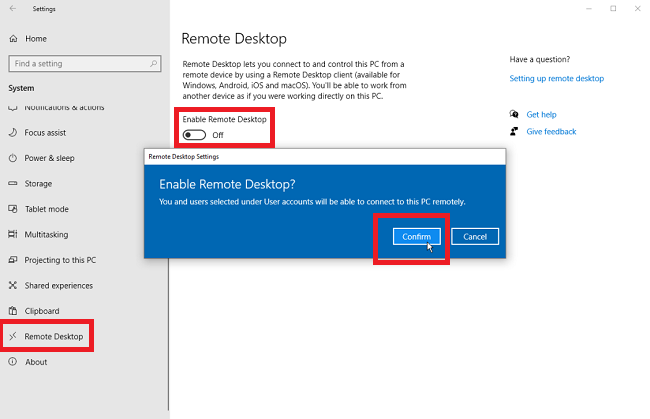

Шаг 3: Нажмите «Система», а затем «Удаленный рабочий стол».

Шаг 4: Включите «Включить удаленный рабочий стол».

Если вы используете более старую версию Windows, вам следует выполнить шаги, указанные ниже.

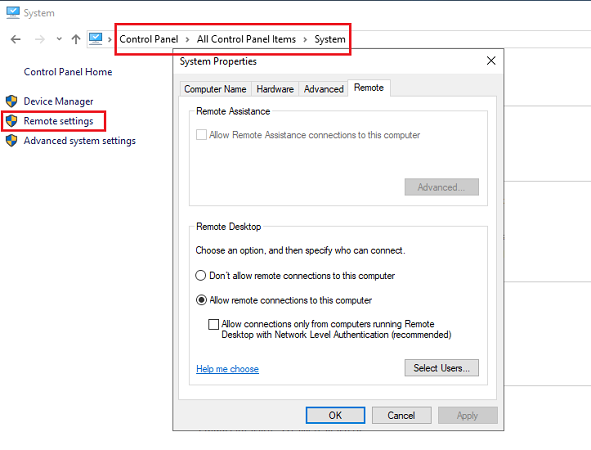

Шаг 1: В «Панели управления» перейдите в «Система и безопасность».

Шаг 2: Нажмите «Разрешить удаленный доступ» в разделе «Система».

Шаг 3: На вкладке «Удаленный» выберите переключатель рядом с «Разрешить удаленные подключения к этому компьютеру».

В зависимости от версии Windows, установленной в системе, вы можете использовать любой из этих двух методов для настройки подключений к удаленному рабочему столу в вашей компьютерной системе.

3 шага для взлома другого компьютера с помощью командной строки

Выполнив описанные выше шаги, вы можете использовать cmd для удаленного управления другим компьютером для доступа к его компьютерной системе. Вот шаги, чтобы узнать, как получить удаленный доступ к другому компьютеру без разрешения с помощью cmd.

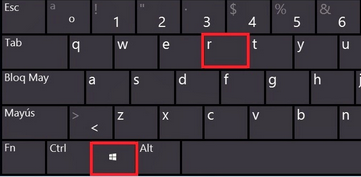

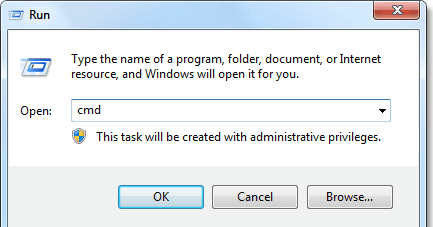

Шаг 1: Нажмите одновременно клавиши «Windows» и «r».

Шаг 2: Введите «cmd» и нажмите «Enter».

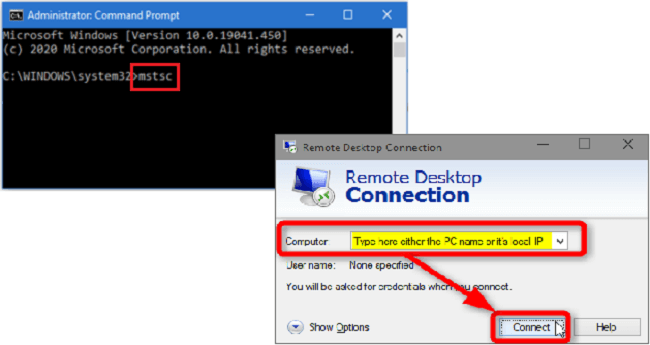

Шаг 3: Введите «mstsc», чтобы запустить приложение для подключения к удаленному рабочему столу.

Вы также можете получить прямой доступ к компьютеру, используя следующие дополнительные термины.

mstsc/console/v:имя_компьютера

Это приведет вас прямо к экрану входа в систему компьютера цели.

Вы даже можете ввести общедоступный IP-адрес вашей компьютерной системы вместо «имя компьютера». Если вы не знаете IP-адрес компьютера цели, вы можете выполнить поиск «Какой мой IP» в Google через браузер цели.

Ограничения использования CMD для взлома компьютера

Существуют определенные ограничения на взлом компьютера с помощью командной строки. Некоторые из основных ограничений перечислены ниже.

1. Если на компьютере цели ранее не была настроена компьютерная система удаленного рабочего стола, вы не можете взломать систему с помощью этого метода.

2. Чтобы этот метод работал, целевой компьютер должен быть включен, а не находиться в спящем или гибернационном режиме.

3. Этот метод взлома чужой компьютерной системы не работает, если вы не помните имя и учетную запись компьютера цели.

Доступ к другому компьютеру через MoniVisor

Из-за перечисленных выше ограничений необходимо найти альтернативный метод удаленного доступа к чужой компьютерной системе. Один из лучших способов сделать это — использовать MoniVisor.

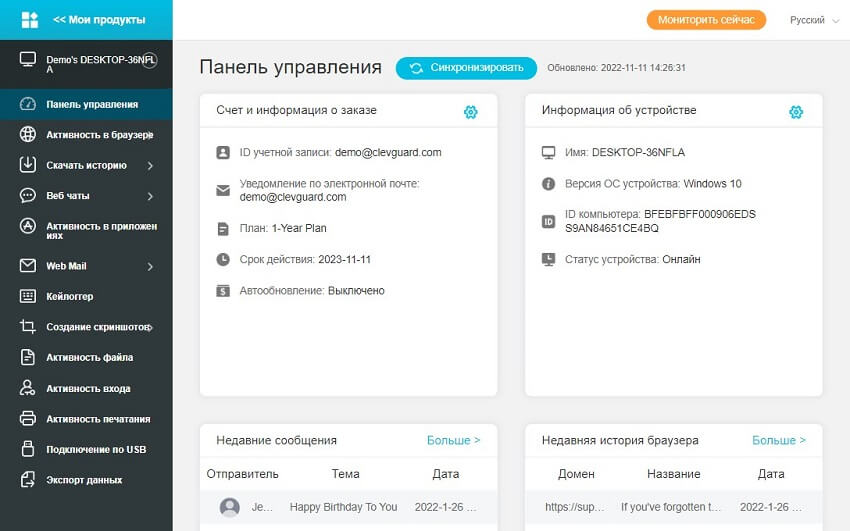

Это настоятельно рекомендуемый инструмент мониторинга компьютерной системы, который можно использовать для простого отслеживания всех действий и доступа к любому файлу, хранящемуся в компьютерной системе цели.

Возможности MoniVisor

Мониторинг активности в социальных сетях, таких как Whatsapp, Facebook (Messenger), Twitter, Skype.

История загрузок и отслеживание интернет-активности

Мониторинг разговоров по электронной почте. Поддержка для проверки содержимого каждого электронного письма.

Автоматический скриншот экрана системы компьютера без звука.

Запись нажатий клавиш, включая удаленные нажатия клавиш.

Отслеживание активности приложения. Точно знать время последнего использования конкретного приложения.

Мониторинг активности входа.

Шаги по использованию MoniVisor

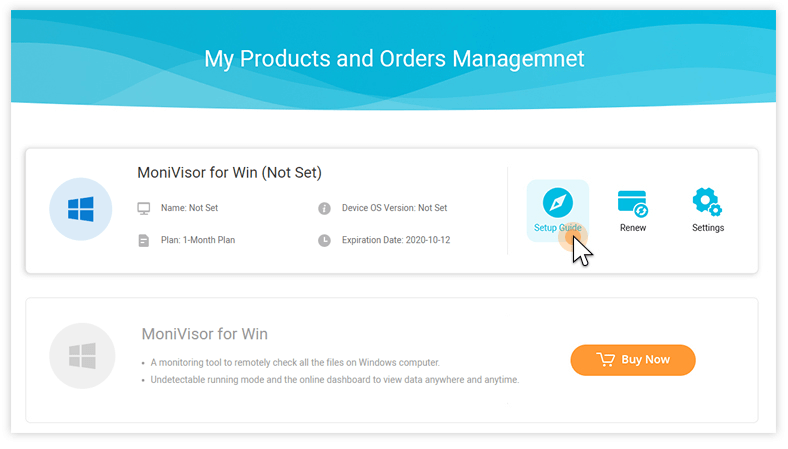

Шаг 1: Создайте действующую учетную запись MoniVisor, используя свой адрес электронной почты.

Шаг 2: Следуйте пошаговым инструкциям и настройте параметры компьютера соответствующим образом. Вам необходимо установить расширение в браузере, если вы хотите отслеживать социальные сети и электронную почту цели.

После успешной настройки в соответствии с нашим руководством по веб-сайту приложение будет скрыто, а данные целевого компьютера будут обновляться автоматически.

Шаг 3: Войдите, используя свои учетные данные, в онлайн-панель с любого другого устройства, чтобы просмотреть все действия.

Преимущества использования MoniVisor

Есть много преимуществ использования MoniVisor, расширенного инструмента мониторинга, когда речь идет об удаленном доступе к файлам в чужой системе.

Нет необходимости в физическом доступе к компьютеру, кроме первоначальной настройки.

Вы можете получить доступ к чужому компьютеру практически с любого устройства со стабильным подключением к Интернету.

Вы можете отслеживать все действия на компьютере, кроме удаленного доступа к необходимым файлам. Только с одной установкой обновленные данные цели могут быть автоматически загружены удаленно.

Вам не нужно обладать профессиональными знаниями в области компьютерных технологий.

Вы можете взломать чей-то компьютер, не зная об этом.

Краткое содержание

Как работодателю, два метода, представленные в этой статье, могут помочь вам контролировать компьютеры сотрудников. Как родитель, вы можете использовать эти способы, чтобы проверить своих детей. В данных случаях 2 вышеупомянутых метода могут оказаться очень полезными. Однако первый метод, описанный в этой статье, имеет множество ограничений.

Это преодолевается методом, предлагаемым MoniVisor, и именно по этой причине он настоятельно рекомендуется, когда речь идет об удаленном доступе к файлам в чьей-либо компьютерной системе.